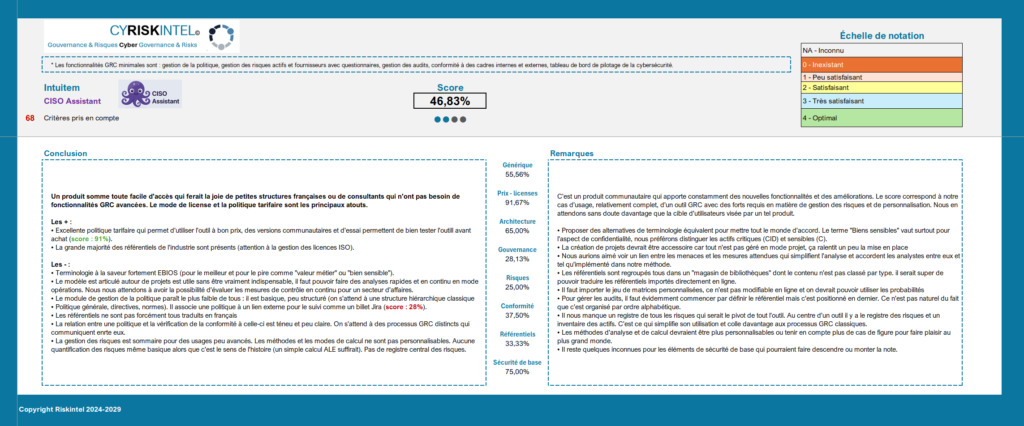

C’est le premier essai de la série sur les solutions GRC. Les scores sont obtenus après vérification de 68 critères loin d’être exhaustifs. Ils correspondent à notre vision de ce que devrait être une solution GRC complète. Nous regardons de près ce que les modules réalisent, avec en filigrane la possibilité de personnaliser un maximum de fonctionnalités.

Le score obtenu ne sanctionne pas la qualité générale du produit, seulement le niveau de conformité aux attentes. Le terme GRC (Gouvernance, Risques et Conformité) est utilisé avec des prismes différents selon la culture, le niveau d’expertise dans ce domaine particulier de la cybersécurité et les usages en entreprise des consultants ou directeurs cybersécurité. Le score fourni n’a pas pour vocation à prendre en compte toute la variété des façons de faire et n’est pas non plus gravée dans le marbre. Elle est fonction du temps passé sur l’outil, notre compréhension de celui-ci et de la documentation qui l’accompagne. Il est possible que nous ayons fait des erreurs qui mériteraient d’être corrigées.

Notre évaluation a été indépendante des éditeurs, rationnelle car basée sur des critères connus, mais elle reste subjective car elle représente nos attentes basées sur nos pratiques de la GRC, nos besoins, qui peuvent être très différents de ceux d’une autre compagnie. Nous pouvons aider les entreprises qui se lancent dans cette aventure d’abandonner les feuilles Excel pour piloter leur programme de cybersécurité, fortement recommandée, pour les aider à sélectionner la solution qui leur faut. L’évaluation tiendrait compte des critères spécifiques, leur cas d’usage, leurs besoins.

Une évaluation de produit ne vaut que pour des cas d’usage précis. Le nôtre c’est celui d’une compagnie spécialisée dans la GRC et qui souhaite utiliser en interne ou pour le compte de ses clients, un outil complet pour faciliter le pilotage des risques et le programme de cybersécurité. La personnalisation est importante. Par exemple, nous ne voulons pas rester prisonnier d’une méthode d’analyse de risque au détriment de toutes les autres et comme nous développons notre propre méthode et référentiels dans le cadre de la solution CYRISK-R, nous nous attendons à pouvoir les outiller majoritairement sans avoir à développer notre propre outil …

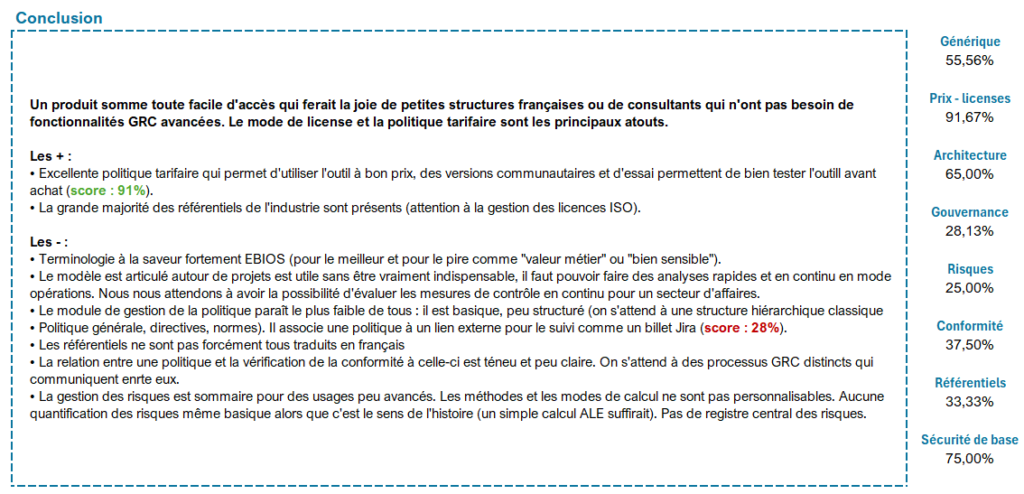

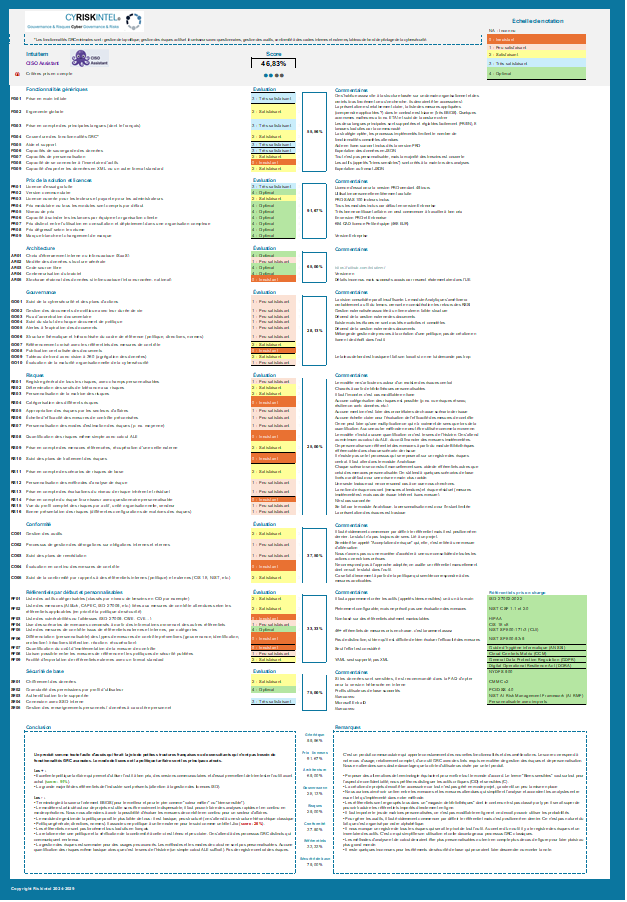

En résumé, nous regardons pour chaque solution les fonctionnalités générales (ergonomie, architecture), la tariffication et mode de license, la gouvernance (suivi de la posture globale cyber, gestion documentaire, tableau de bord), la gestion des risques (méthodes et modes de calcul supportés, registre des risques, risque fournisseur, définition des seuils de tolérance, de la matrice des risques), la gestion de la conformité (suivi des audits, gestion des dérogations, vérification de la conformité à la politique, suivi des remédiations), la gestion des référentiels (livrés par défaut, traduction, personnalisation, utilisation par les autres modules), éléments de sécurité de base (authentification, protection des renseignements personnels, chiffrement au repos).

Le détail de l’analyse sur tous les critères peut être achetée au prix de 80 CAD (ou environ 54 EUR). Nous publions nos principales conclusions qui peuvent néanmoins aider à orienter les choix des lecteurs.

Voici une idée de la présentation de l’analyse des critères ci-dessous. Nous sommes à la disposition des entreprises qui souhaitent un accompagnement personnalisé.

Bonjour,

La liste des 68 critères est-elle disponible s’il vous plait ?

Bonjour, n’hésitez pas à communiquer avec nous via le formulaire de contact. Une bonne partie de ces critères est présentée dans cet article précédent : https://cyriskintel.com/choix-dune-solution-grc/

L’accès à l’étude elle-même peut être achetée au format PDF et avec un supplément le fichier Excel peut être acquis pour le personnaliser à ses besoins.