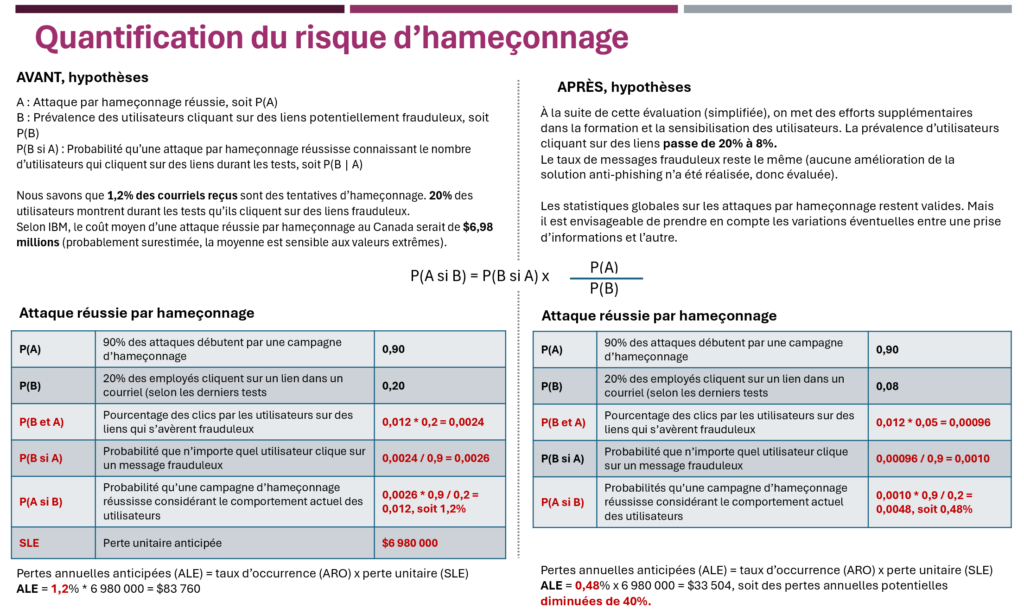

Dans l’exemple ci-dessous, certains statistiques sont réelles, d’autres arbitraires. Chaque entreprise mesurant le niveau de vulnérabilité aux campagnes d’hameçonnage par des tests réguliers doivent disposer de leurs propres statistiques plus pertinentes.

Par ailleurs, nous avons décidé de remplacer l’ARO (Annualized Rate of Occurrence) par les probabilités obtenues par le calcul ci-dessous. Normalement il est soit obtenu en consultant l’historique des incidents (mais le fait qu’il y ait un un historique ne présume pas de l’avenir, et s’il n’y en a pas eu non plus car la cybersécurité traite d’événements incertains mais pas forcement aléatoires) ou par l’estimation par consensus des experts en la matière. Leur niveau d’expertise en cyber, cependant, ne coïncide pas toujours avec les besoins d’avoir une vue exacte (ou s’approchant de plus en plus de l’exactitude), même les experts ont des biais cognitifs qui les éloignent plus ou moins de la réalité objective. Disposer de statistiques fiables, pouvoir faire parler des chiffres, est crucial dans la quantification des risques pour ne pas céder à

Il faut remarquer que dans notre exemple, il faut déterminer clairement ce qu’on entend par une « attaque d’hameçonnage réussie ». Si on tient compte que ce type d’attaque est davantage un moyen qu’une fin en soi, il est crucial de distinguer les attaques résultant d’un clic par un utilisateur régulier ayant des droits d’accès réduits et celui par un utilisateur avec des droits d’accès étendus. Sans aborder l’aspect de magnitude d’impact, on peut raisonnablement différencier le caractère réussi par le ciblage des bons utilisateurs. Une attaque réussie d’hameçonnage est soit la capacité à récolter directement des données sensibles, soit la capacité à déclencher un logiciel malveillant, ce dernier étant plus utile s’il est exécuté par des droits d’accès étendus.

Par conséquent, si par exemple, 20% des utilisateurs de l’entreprise cliquent encore sur un lien frauduleux durant les tests annuels, il est important de connaître dans ces 20% le pourcentage d’utilisateurs ayant des droits d’accès étendus. Est-ce que l’entreprise cherche à obtenir des informations avec ce niveau de granularité ? Elle devrait, car le résultat très différent. En outre, les utilisateurs qui ont des droits d’accès étendus ont souvent une connaissance des dangers cyber plus avancée que l’utilisateur normal. Pour simplifier, on pourrait dire que pour que les calculs restent pertinents, on devrait s’attendre à une probabilité plus faible de cliquer sur un lien frauduleux, mais l’impact de ce clic pourrait se révéler plus important que dans le cas de l’utilisateur régulier.

Notons que si on cherche à mettre des montants en dollars pour estimer la magnitude d’impact, ill serait difficile de distinguer clairement le montant de pertes estimées pendant un incident de ce type selon qu’il résulte d’un utilisateur privilégié ou non. Nous allons plutôt utiliser des montants moyens génériques applicables aux deux types d’utilisateurs. Ce qui va les différencier, c’est le coût annualisé du risque qui prendra en compte la probabilité de cliquer un lien frauduleux ET le montant moyen de pertes associées à un incident d’hameçonnage.

Igor S., CISSO, CRISC, CISM, Open FAIR, etc.